En cours de chargement...

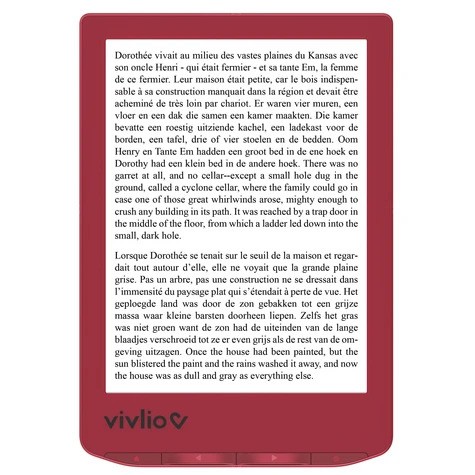

Ces deux livres offrent au lecteur un maximum d'informations sur la sécurité informatique et particulièrement dans le domaine de l'informatique industrielle. 1224 pages par nos experts. Des éléments complémentaires sont en téléchargement sur le site www.editions-eni.fr. Un livre de la collection Epsilon Sécurité informatique - Ethical Hacking - Apprendre l'attaque pour mieux se défendre (5e édition) Ce livre sur la sécurité informatique (et le ethical hacking) s'adresse à tout informaticien sensibilisé au concept de la sécurité informatique mais novice ou débutant dans le domaine de la sécurité des systèmes d'information.

Il a pour objectif d'initier le lecteur aux techniques des attaquants pour lui apprendre comment se défendre. Cette nouvelle édition tient compte de l'actualité en matière de sécurité informatique et voit l'apparition de deux nouveaux chapitres qui traitent de la sécurité des communications sans fil et du Black Market. L'ouvrage commence par une définition précise des différents types de hackers et de leurs objectifs.

Les auteurs présentent la méthodologie d'une attaque et les moyens de repérer les failles par lesquelles s'insérer dans un système. Le chapitre sur le Social Engineering, ou manipulation sociale, illustre pourquoi les failles humaines représentent plus de 60% des attaques réussies. La prise d'empreintes, élément essentiel avant de lancer une attaque, est largement développée. Arrive le coeur du sujet avec les failles physiques, qui permettent un accès direct aux ordinateurs visés, ainsi que les failles réseaux et Wi-Fi, illustrées avec à chaque fois des propositions de contre-mesures.

La sécurité sur le web est également traitée et les failles courantes identifiées à l'aide d'outils qui peuvent facilement être mis en place par le lecteur sur ses propres systèmes. L'objectif est toujours d'identifier les failles possibles pour ensuite mettre en place la stratégie de protection adaptée. Viennent ensuite les failles systèmes sous Windows ou Linux avec l'arrivée des nouvelles versions de ces systèmes et les failles applicatives introduisant quelques éléments pour se familiariser au langage assembleur et ainsi mieux comprendre les possibilités d'attaque.

Suivent des chapitres sur le Forensic, les Box, omniprésentes dans nos maisons, les failles Hardware et le Black Market. Finalement les aspects juridiques sont traités dans un dernier chapitre qui intègre notamment les dispositions du Règlement européen sur la Protection des Données (RGPD/GDPR). Les auteurs de ce livre composent une équipe de personnes de conviction qui se donnent pour mission de rendre la sécurité informatique accessible à tous : "apprendre l'attaque pour mieux se défendre" est leur adage.

Hackers blancs dans l'âme, ils ouvrent au lecteur les portes de la connaissance underground. Les chapitres du livre : Introduction et définitions - Méthodologie d'une attaque - éléments d'ingénierie sociale - Les failles physiques - Prise d'empreinte ou Information Gathering - La sécurité des communications sans fil - Les failles réseau - Les failles web - Les failles système - Les failles applicatives - Forensic - La sécurité des box - Les failles matérielles - Black Market - Risques juridiques et solutions Un livre de la collection Epsilon Cyberdéfense - La sécurité de l'informatique industrielle (domotique, industrie, transports) Ce livre sur la cyberdéfense s'adresse à toute personne sensibilisée au concept de la sécurité dans le domaine industriel.

Il a pour objectif d'initier le lecteur aux techniques les plus courantes des attaquants pour lui apprendre comment se défendre. En effet, si la sécurité de l'informatique de gestion (applications, sites, bases de données...) nous est maintenant familière, la sécurité de l'informatique industrielle est un domaine beaucoup moins traditionnel avec des périphériques tels que des robots, des capteurs divers, des actionneurs, des panneaux d'affichage, de la supervision, etc.

Elle commence à la maison avec la domotique et ses concepts s'étendent bien sûr à l'industrie et aux transports. Dans un premier temps, les auteurs décrivent les protocoles de communication particuliers qui régissent les échanges dans ce domaine et détaillent quelques techniques basiques de hacking appliquées aux systèmes industriels et les contre-mesures à mettre en place. Les méthodes de recherches sont expliquées ainsi que certaines attaques possibles avec une bibliothèque particulière nommée scapy du langage Python (pour les novices, un chapitre rapide sur la prise en main de Python est présent).

Enfin, un chapitre montrera les protocoles et failles des moyens de transport ferroviaires. Dans la lignée du livre Ethical Hacking dans la même collection, les auteurs de ce livre sur la Cyberdéfense ont à coeur d'alerter chacun sur la sécurité de l'informatique industrielle : "apprendre l'attaque pour mieux se défendre" est toujours leur adage. Hackers blancs dans l'âme, ils ouvrent au lecteur les portes de la connaissance underground.

Les chapitres du livre : Introduction - Les systèmes industriels - Les techniques de prise d'empreintes - Les différentes menaces possibles - Les protocoles utilisés et leurs faiblesses - Création d'outils avec Python - Prise en main de Scapy - D'autres outils utiles - Les systèmes domotiques - Les réseaux et protocoles ferroviaires