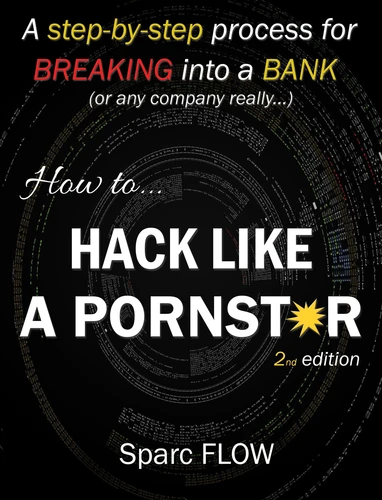

How to Hack Like a Pornstar. Hacking the Planet, #1

Par :Formats :

Disponible dans votre compte client Decitre ou Furet du Nord dès validation de votre commande. Le format ePub protégé est :

- Compatible avec une lecture sur My Vivlio (smartphone, tablette, ordinateur)

- Compatible avec une lecture sur liseuses Vivlio

- Pour les liseuses autres que Vivlio, vous devez utiliser le logiciel Adobe Digital Edition. Non compatible avec la lecture sur les liseuses Kindle, Remarkable et Sony

- Non compatible avec un achat hors France métropolitaine

, qui est-ce ?

, qui est-ce ?Notre partenaire de plateforme de lecture numérique où vous retrouverez l'ensemble de vos ebooks gratuitement

Pour en savoir plus sur nos ebooks, consultez notre aide en ligne ici

- FormatePub

- ISBN978-1-5204-7851-7

- EAN9781520478517

- Date de parution26/01/2017

- Protection num.Adobe DRM

- Infos supplémentairesepub

- ÉditeurA PRECISER

Résumé

This is not a book about information security. Certainly not about IT. This is a book about hacking: specifically, how to infiltrate a company's network, locate their most critical data, and make off with it without triggering whatever shiny new security tool the company wasted their budget on. Whether you are a wannabe ethical hacker or an experienced pentester frustrated by outdated books and false media reports, this book is definitely for you.

We will set up a fake - but realistic enough - target and go in detail over the main steps to pwn the company: building phishing malware, finding vulnerabilities, rooting Windows domains, pwning a mainframe, etc.

We will set up a fake - but realistic enough - target and go in detail over the main steps to pwn the company: building phishing malware, finding vulnerabilities, rooting Windows domains, pwning a mainframe, etc.

This is not a book about information security. Certainly not about IT. This is a book about hacking: specifically, how to infiltrate a company's network, locate their most critical data, and make off with it without triggering whatever shiny new security tool the company wasted their budget on. Whether you are a wannabe ethical hacker or an experienced pentester frustrated by outdated books and false media reports, this book is definitely for you.

We will set up a fake - but realistic enough - target and go in detail over the main steps to pwn the company: building phishing malware, finding vulnerabilities, rooting Windows domains, pwning a mainframe, etc.

We will set up a fake - but realistic enough - target and go in detail over the main steps to pwn the company: building phishing malware, finding vulnerabilities, rooting Windows domains, pwning a mainframe, etc.